Atualização às 09:28 do dia 25/04/2025

Se quiser acompanhar o caso desde o início, desça até o final do post.

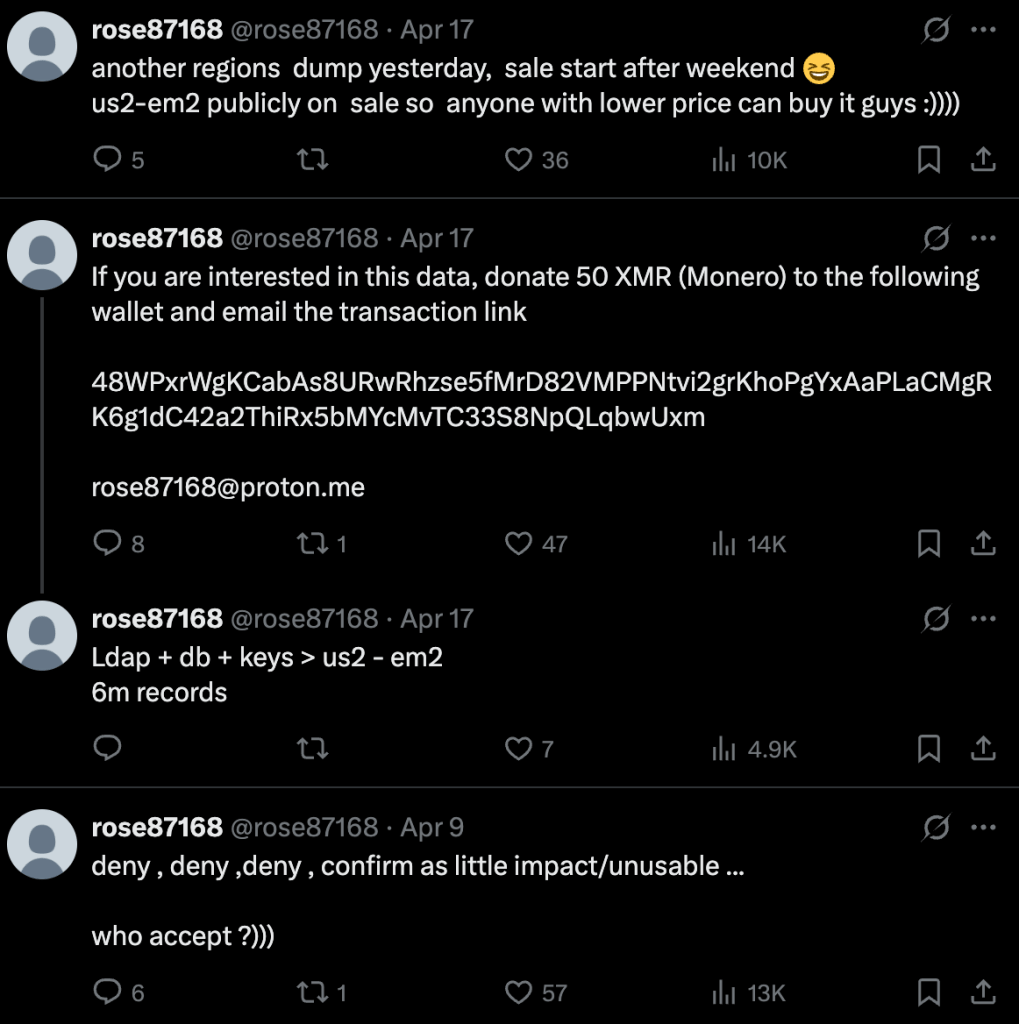

Até o momento, não houve mais notícias sobre confirmações por parte da Oracle sobre o suposto incidente de segurança lá ocorrido. O suposto atacante, rose87168, tem divulgado mais ameaças em sua conta no X (antigo Twitter), porém nada que sirva como confirmação do ataque.

Ele afirma ter liberado mais um dump de outra região da Oracle Cloud e que vendas começariam após o último final de semana. Seguiremos monitorando o caso.

Atualização às 16:47 do dia 09/04/2025

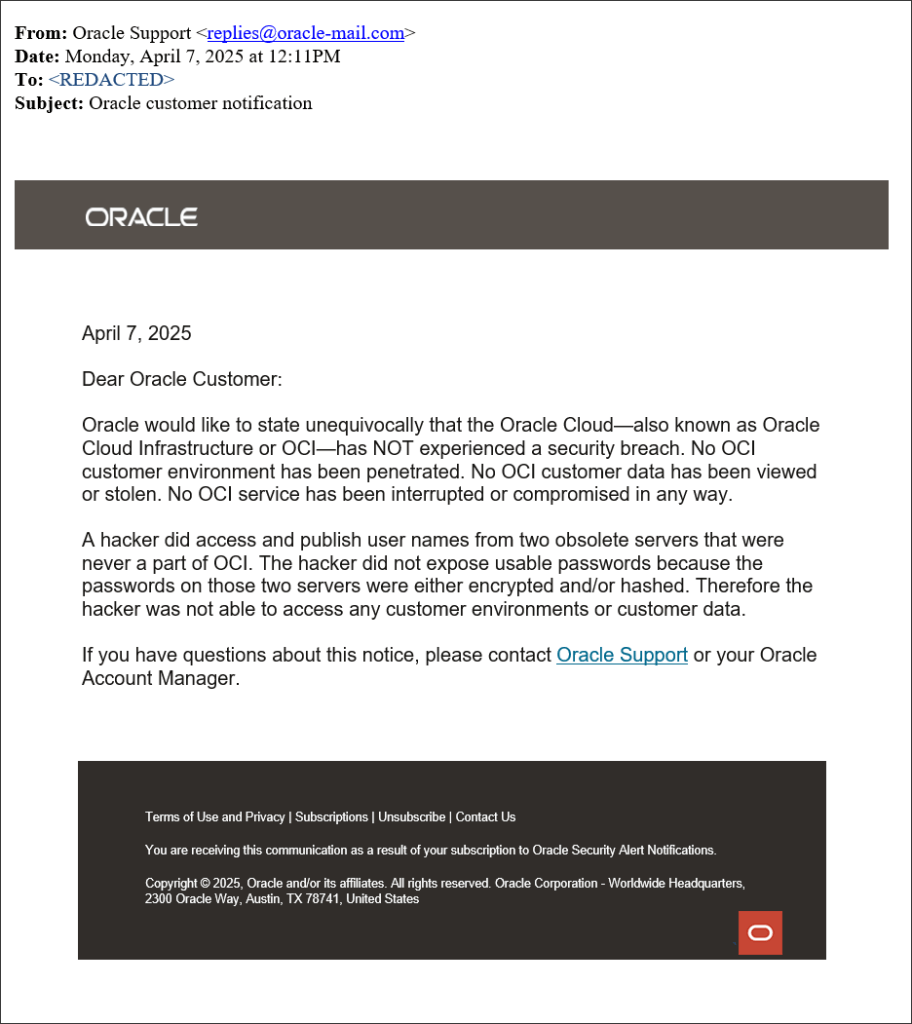

A Oracle confirmou, através de emails enviados para seus clientes, que credenciais de “dois servidores obsoletos” foram roubadas e vazadas. A empresa acrescentou ainda que os servidores da Oracle Cloud não foram comprometidos e que este incidente não afetou dados de clientes ou serviços em nuvem pois as senhas armazenadas neste servidores estavam criptografadas.

O atacante, rose87168, não publicou mais informações sobre o suposto vazamento. Permaneceremos monitorando o caso.

Atualização às 12:57 do dia 04/04/2025

A Oracle enfim reconheceu, para alguns clientes, que atacantes roubaram credenciais antigas após invadir um ambiente legado, utilizado pela última vez em 2017. Entretanto, apesar disso, evidências compartilhadas pelo atacante mostram dados do final de 2024 e até mesmo de 2025. A empresa também informou alguns clientes de que a empresa de segurança CrowdStrike e o FBI estão investigando o ocorrido.

A empresa de cibersegurança CybelAngel revelou que a Oracle comunicou clientes sobre um atacante ter obtido acesso aos servidores do Gen 1, também conhecido como Oracle Cloud Classic, em janeiro de 2025, usando um exploit Java datado de 2020 a fim de implantar uma web shell e malware. Durante essa invasão, detectada no final de fevereiro, o atacante supostamente exfiltrou dados do Oracle Identity Manager (IDM), incluindo e-mails de usuários, senhas em formato hash e nomes de usuários.

Ainda assim, a Oracle segue negando que a Oracle Cloud tenha sofrido um incidente de segurança, afirmando que a invasão ocorreu apenas no Oracle Cloud Classic. Além disso, é importante mencionar que, até o momento da escrita deste texto, este caso não está relacionado ao vazamento da Oracle Health, ocorrido também no final de março. Não há evidências de que os ataques tenham sido feitos pelo mesmo ator de ameaça ou de que os dados roubados sejam os mesmos.

Por fim, o usuário rose87168, responsável pelo suposto vazamento da Oracle Cloud, publicou em seu Twitter (X) uma mensagem indicando que poderá lançar novidades sobre o caso durante este final de semana.

A Clavis Segurança da Informação segue analisando este ocorrido de perto. Atualizaremos esta página assim que obtivermos quaisquer novas informações.

Atualização às 07:16 do dia 02/04/2025

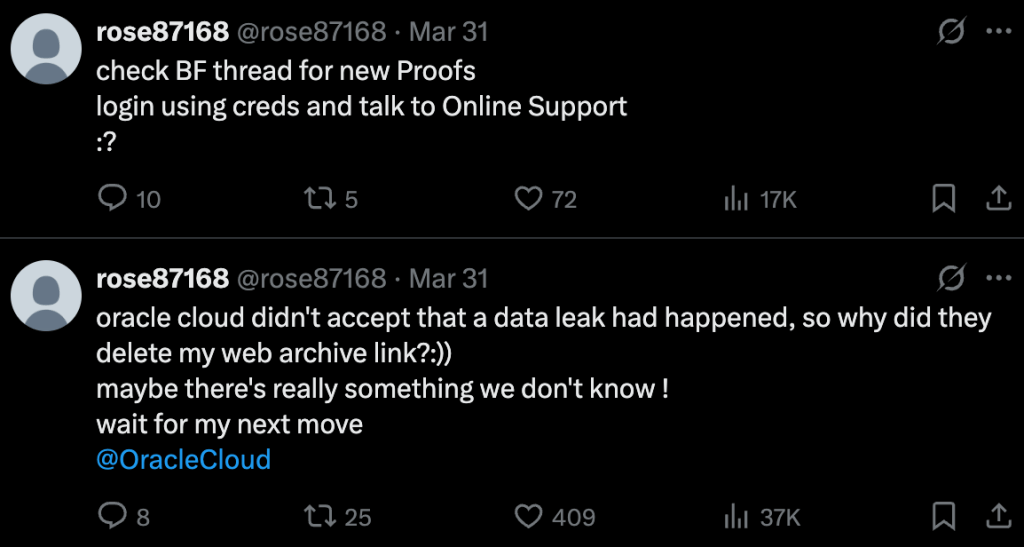

O usuário rose87168, responsável pelo suposto vazamento de dados da Oracle, divulgou em seu Twitter (X) novas menções à empresa, demandando uma resposta por parte dela. Também afirmou ter postado novas provas de que o vazamento seria verdadeiro.

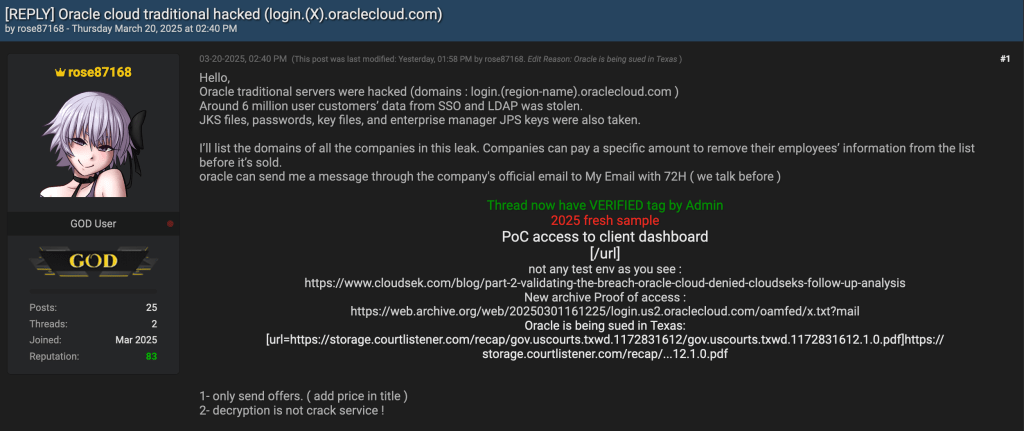

Como se pode ver na imagem acima, a thread criada pelo usuário agora possui uma suposta verificação por parte dos administradores do fórum onde foi postada, assim como uma prova de acesso supostamente nova, mas já reportada anteriormente pela Clavis neste texto.

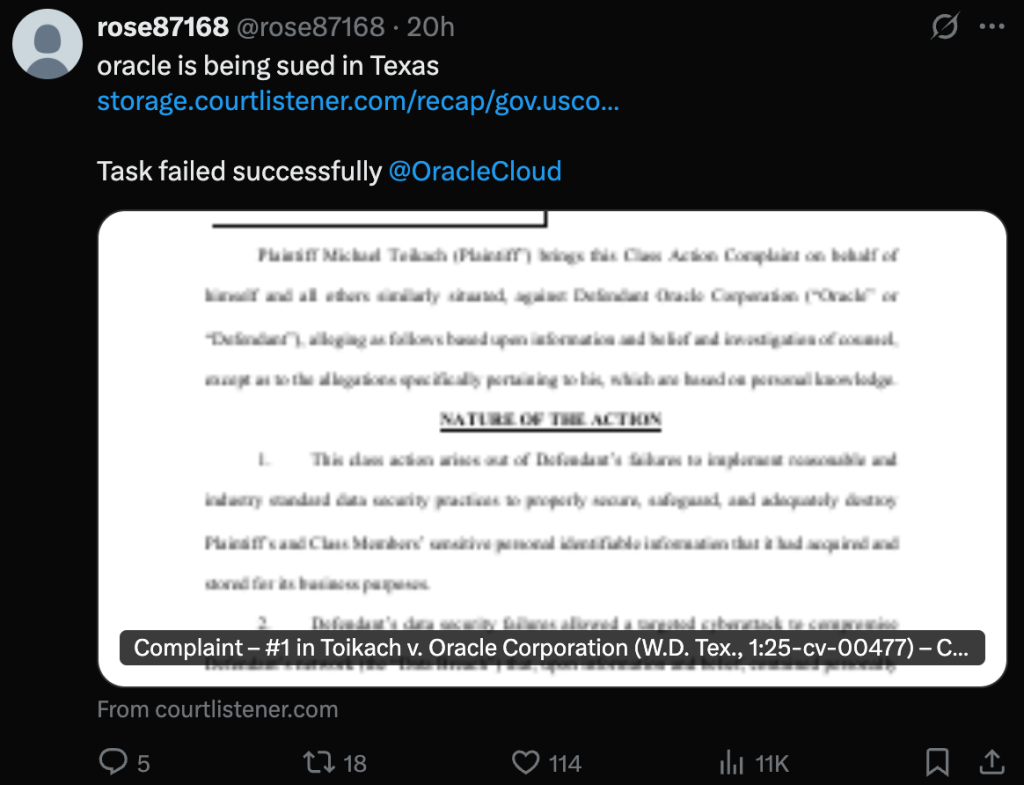

Por fim, o usuário também afirma que a Oracle está sendo processada no estado do Texas, nos EUA, por conta deste caso.

Além disso, a empresa Zenox também divulgou um relatório sobre o ocorrido contendo uma análise do ocorrido. A Tecmundo divulgou uma reportagem em parceria com a empresa analisando um sample contendo cerca de 10 mil registros e “após uma semana de apuração, foi possível encontrar informações da empresa e clientes que envolvem identificadores internos (USR KEY e ACT KEY), dados pessoais (credenciais, nomes completos), status da conta (domínio e administrador), metadados temporais, vínculo com LDAP e dados Tenant.”

De acordo com a análise efetuada pela empresa, os domínios de e-mail mais presentes nos registros identificados até o momento são @oracle.com, @gmail.com e @hotmail.com e também foram identificadas hashes de senhas. Considerando o tamanho e a consistência das informações no arquivo analisado, a Zenox afirma ter aumentado significativamente a probabilidade de veracidade da afirmação do suposto atacante.

Além disso, a empresa afirma também que a exploração não aconteceu por conta de apenas uma vulnerabilidade, mas de um conjunto de ações que permitiram “executar comandos arbitrários no sistema comprometido; acessar diferentes fontes de dados (potencialmente o banco de dados de identidade e o diretório LDAP separadamente, ou sistemas interconectados); localizar e exfiltrar arquivos de configuração e chaves sensíveis.”

Foi feita também uma análise dos e-mails contidos nos samples utilizando o Have I Been Pwned, ferramenta em que se pode checar a presença de um ou mais e-mails em vazamentos de dados, a fim de checar quais deles não constam em nenhum vazamento, ou seja, estariam sendo divulgados pela primeira vez através deste suposto vazamento de dados da Oracle. Após a apuração feita pela Zenox em parceria com a Tecmundo, foi identificado que 89% dos endereços não possuía registro prévio de comprometimento público, o que diminui as chances de que o arquivo sample compartilhado pelo atacante tenha sido gerado.

Apesar de evidências indicarem cada vez mais a veracidade do vazamento, a Oracle segue sem se pronunciar mais sobre o ocorrido.

As recomendações permanecem as mesmas dadas anteriormente.

Atualização às 13:27 do dia 25/03/2025

O CTO da empresa Hudson Rock, Alon Gal, afirma, através de uma postagem em seu LinkedIn, que os dados supostamente vazados da Oracle Cloud são verdadeiros. Baseando-se num sample contendo 10 mil credenciais, que de acordo com o CTO, o próprio “rose87168” enviou esse sample diretamente pra ele, a empresa contatou os clientes que nele constam, questionando se as contas realmente existem, se os tenant IDs são iguais, se são ambientes de teste ou em produção e se as contas citadas têm acesso a dados sensíveis.

De acordo com a publicação, até o momento, três clientes da Hudson Rock afirmaram reconhecer os dados no sample, que se tratam de ambientes em produção e dois deles confirmaram os tenant IDs. Além disso, Alon Gal também informou que o autor do suposto vazamento afirmou ter explorado a mesma vulnerabilidade que a CloudSek, como mencionado na atualização anterior.

A Oracle segue sem novas manifestações que permitam a confirmação do caso.

Dessa forma, as recomendações seguem as mesmas descritas anteriormente, porém enfatizamos a necessidade da troca de todas as senhas, reset de chaves e habilitação de MFA.

Atualização às 16:33 do dia 24/03/2025

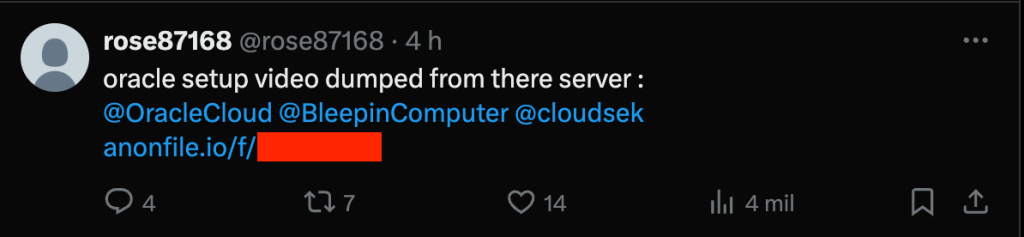

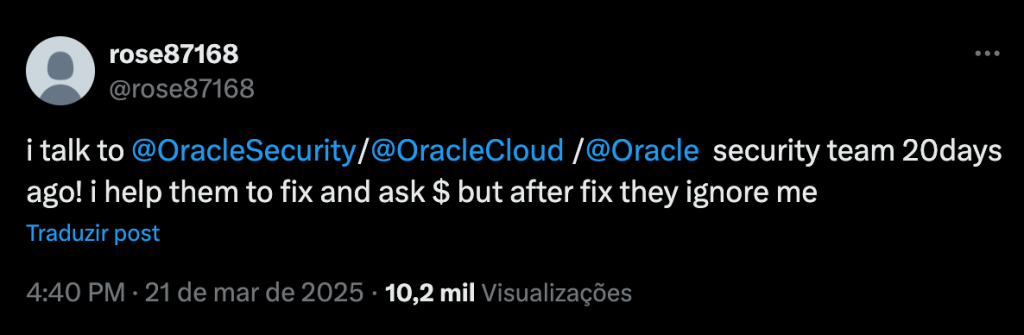

O suposto atacante divulgou em seu perfil em uma rede social, um vídeo como tentativa de provar que ele realmente conseguiu invadir a Oracle.

O vídeo aparenta se tratar de um treinamento interno realizado em 2019 e é possível ver menções à Oracle em diversos momentos. Ainda assim, dada a falta de confiabilidade na fonte, até que saibamos mais detalhes sobre sua origem, não é possível afirmar que ele serve como prova de que o incidente ocorreu.

Olhando seu perfil na rede social, é possível observar algumas publicações anteriores na qual ele sinaliza que tentou falar com a Oracle antes de tornar o caso público, porém eles não responderam de volta após uma possível correção da falha.

Entretanto, a empresa de segurança CloudSek divulgou em seu blog uma parte 2 da análise, na qual informa que conseguiu encontrar falhas que levaram a um endpoint SSO comprometido, afetando mais de 140 mil tenants e expondo dados SSO e LDAP sensíveis. Isso traz atenção para o caso, aumentando as chances de realmente se tratar um incidente.

A partir da URL arquivada na Wayback Machine, mencionada anteriormente neste artigo, a empresa focou em:

- Confirmar o que é e para que é usado o login.us2.oraclecloud.com;

- Confirmar se alguns dos domínios compartilhados pelo ator de ameaças no sample divulgado realmente são clientes da Oracle Cloud e não dados de teste;

- Confirmar que o servidor login.us2.oraclecloud.com é um setup SSO em produção.

Eles afirmam ter sido capazes de comprovar todos esses pontos e possuir evidências para tal. Seguem abaixo os achados da CloudSek:

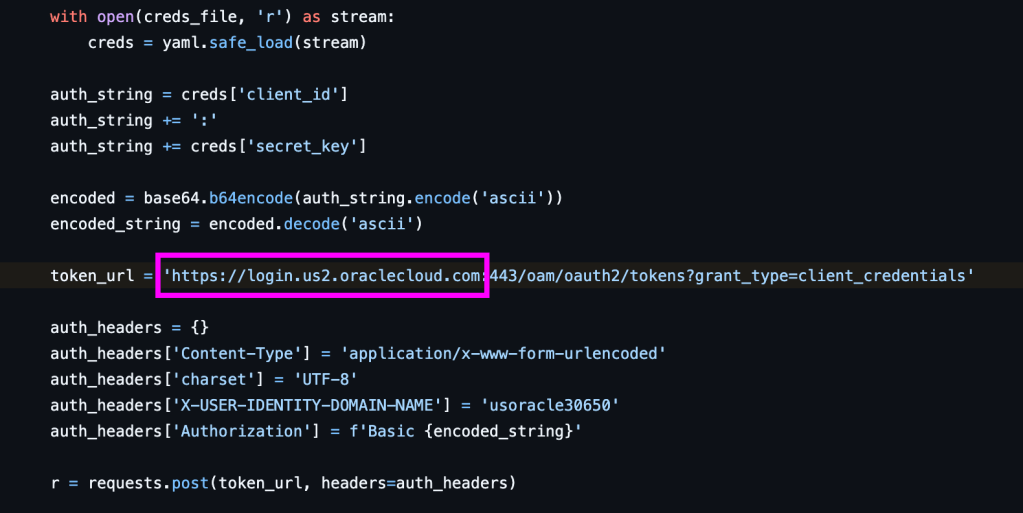

- Foi encontrado um agora arquivado repositório público no GitHub por oracle-quickstart, conta oficial da Oracle no GitHub, que possui menções à URL login.us2.oraclecloud.com. A partir disso, foi possível descobrir que o script em que a URL foi mencionada servia para autenticação OAuth2, geração de tokens e geração de headers de autorização;

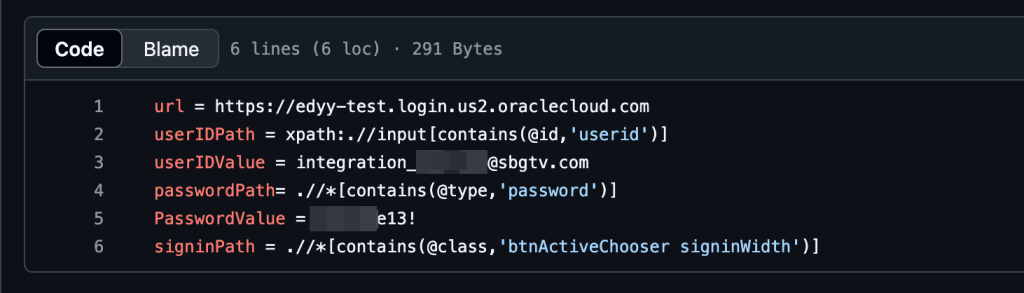

- Diversos repositórios públicos no GitHub possuem credenciais ou configurações em texto claro apontando para o login.us2.oraclecloud.com. Todos as empresas encontradas pela CloudSek desta forma constavam na lista de vítimas do ator de ameaças;

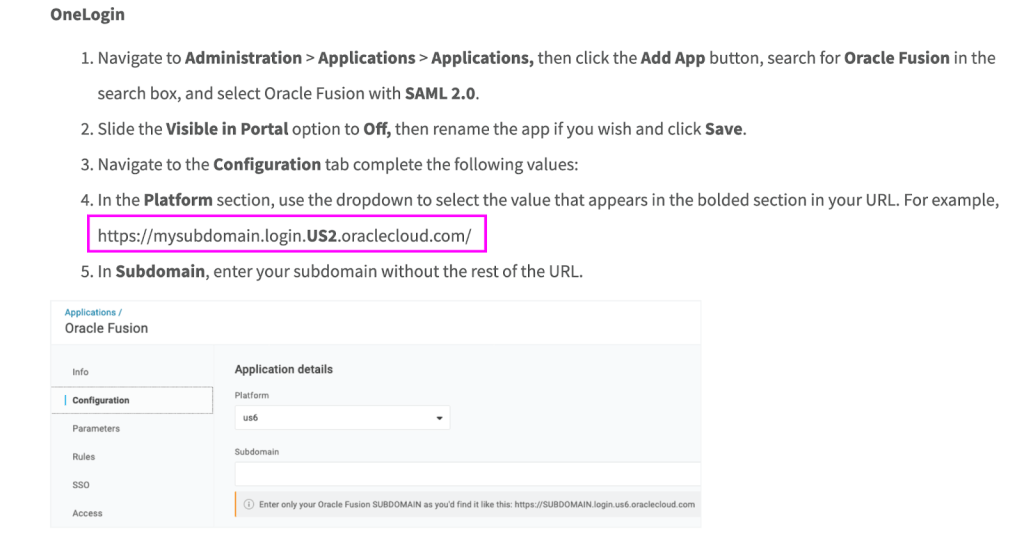

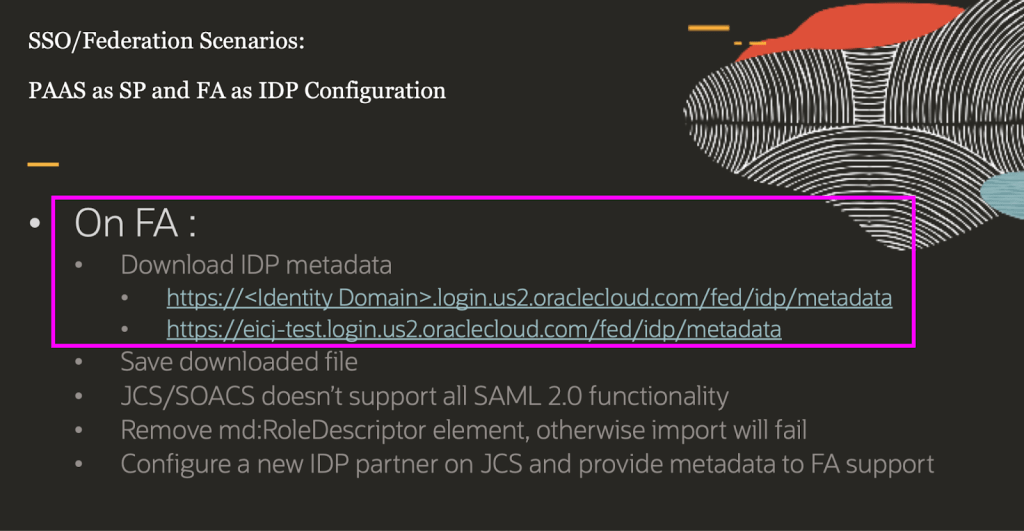

- Foi possível comprovar que a URL é utilizada em produção pela Oracle através de duas evidências. A primeira apresentada foi que OneLogin, uma empresa de IAM, referencia a URL em sua documentação oficial sobre como configurar SSO para o Oracle Fusion usando SAML. A segunda evidência foi proveniente da Rainfocus, um parceiro da Oracle Cloud para deployment e migração, também referencia a URL em questão numa documentação oficial orientando usuários a acessarem um subdomínio dela a fim de baixar metadados, o que comprovaria seu uso em produção por parte da Oracle.

Apesar de estas novas informações, ainda não há confirmação da Oracle de que o incidente de fato ocorreu, porém, o atacante atualizou a sua postagem no fórum referenciando o post da CloudSek.

Diante da situação de incerteza sobre os fatos, recomendamos que sejam realizadas ações preventivas sobre o caso, entre elas:

- Monitoramento intensivo no ambiente a fim de detectar qualquer ação não autorizada;

- Habilitar ferramentas de proteção de borda, como Web Application Firewalls;

- Revisar os controles de acesso e configurações utilizadas;

- Além das recomendações iniciais, que são habilitar o MFA, resetar senhas e chaves e manter contato com a Oracle.

Início da investigação do caso – 13:00 de 24/03/2025

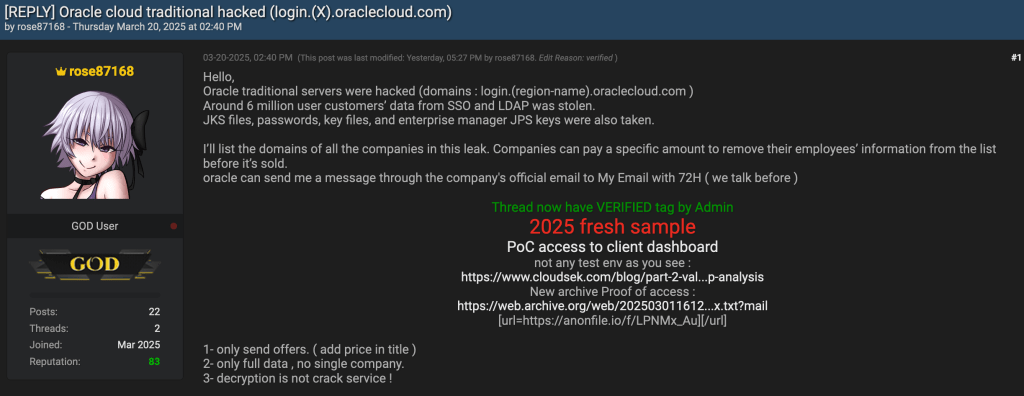

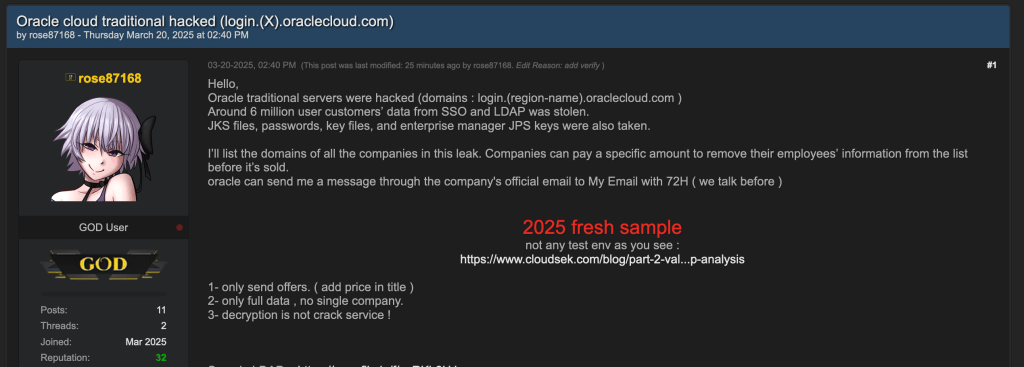

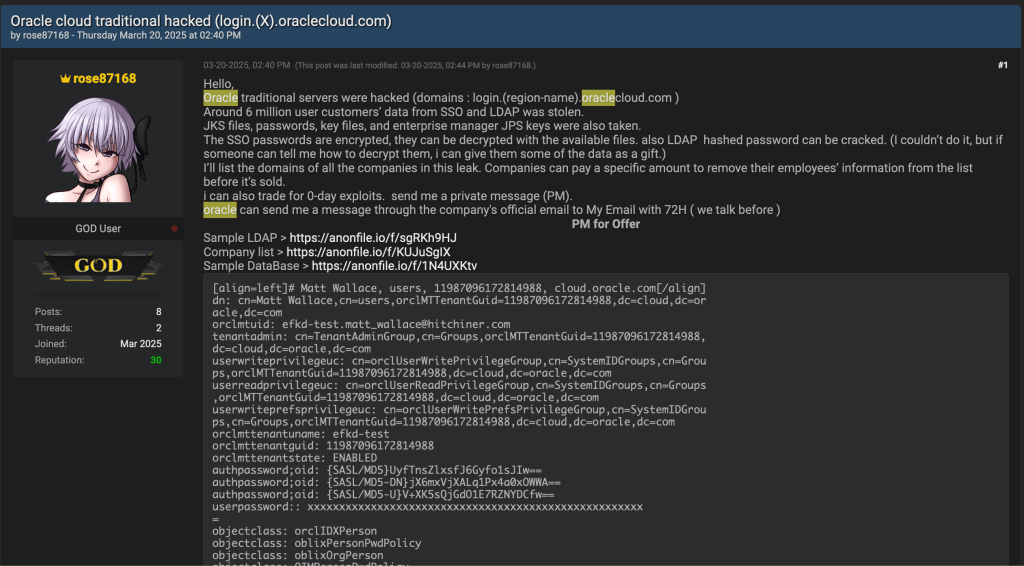

No dia 20/03/2025 foi divulgado em um fórum cibercriminoso conhecido por vazamentos que um atacante, denominado “rose87168”, comprometeu uma região, não especificada até o momento, da Oracle Cloud. O autor afirmou que possui dados de mais de 6 milhões de clientes, incluindo SSO, LDAP, arquivos JKS, senhas e chaves JPS do gerenciador corporativo.

No post, o atacante forneceu um arquivo de texto que, supostamente, possui todos os domínios afetados por esse comprometimento. Segundo ele, foi uma região específica da Oracle Cloud que foi atacada, a qual foi simplesmente definida como “login.(region-name).oraclecloud.com”. Além disso, o autor forneceu diversos dados, supostamente, retirados do ambiente da infraestrutura do Oracle Cloud.

Contudo, a Oracle negou o ataque, a qual foi questionada e alegou ao site BleepingComputer: “Não houve comprometimento do Oracle Cloud. As credenciais publicadas não são para o Oracle Cloud. Nenhum cliente do Oracle Cloud sofreu uma violação ou perdeu dados” (tradução livre). Com isso, alguns estão questionando se este vazamento é, de fato, verídico, devido às alegações da Oracle.

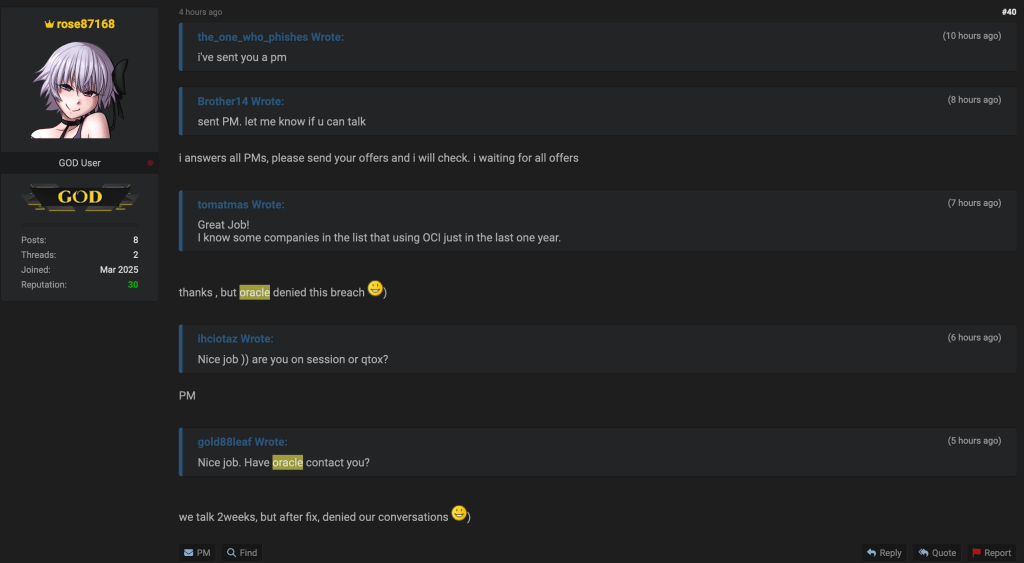

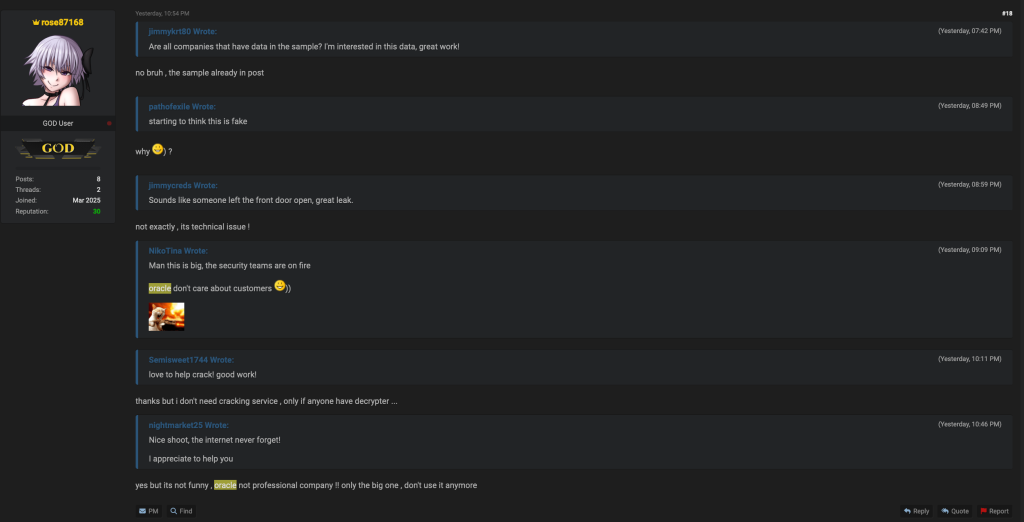

Além disso, nos comentários muitos usuários estão se oferecendo para auxiliar a decifrar as senhas dos SSOs supostamente roubados, pois o autor informou que irá dar uma parte dos dados para quem o ajudar, conforme mostram as figuras abaixo.

A empresa CloudSek identificou evidências expostas na Internet que podem indicar um possível comprometimento de um subdomínio da Oracle Cloud, conforme exposto a seguir.

No dia 01/03/2025 foi feito o upload de um arquivo TXT no subdomínio da região US2 do Oracle Cloud (login.us2.oraclecloud.com) contendo o e-mail do autor do suposto vazamento, conforme mostra a figura abaixo.

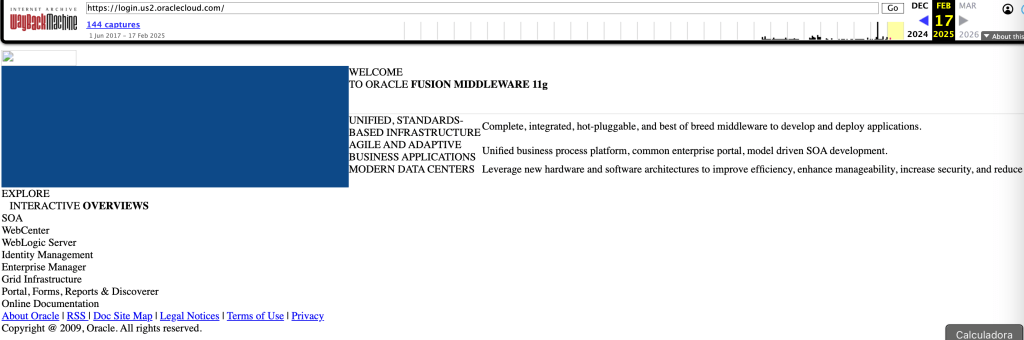

No dia 17/02/2025 foi salvo um print da página login.us2.oraclecloud.com, a qual informa que estava sendo utilizado o Oracle Fusion Middleware 11g, conforme mostra a imagem abaixo.

Esta versão do middleware está, supostamente, vulnerável a CVE-2021-35587, que permite execução de código remoto no servidor vulnerável. Não é possível afirmar, até o momento, se essa foi a vulnerabilidade supostamente explorada pelo atacante, pois, ele não informou.

Todas as informações disponíveis até o momento são fornecidas pelo próprio atacante e a Oracle segue negando o incidente. Além disso, conforme as informações divulgadas pelo atacante, não é possível afirmar se de fato houve um comprometimento da Oracle. Dessa forma, seguimos reforçando as recomendações iniciais, que são:

- Altere senhas e chaves: Caso sua organização utilize os serviços SSO e LDAP da Oracle Cloud, proceda imediatamente à alteração de todas as senhas e regeneração de chaves associadas.

- Implemente autenticação multifator (MFA): Ative o MFA para adicionar uma camada extra de segurança ao processo de autenticação.

- Manter contato com a Oracle: Apesar das negativas, é importante que mantenha contato com a Oracle a fim de obter qualquer novidade diretamente da organização.

Devido a repercussão do caso, muitas informações e teorias estão sendo compartilhadas na internet, contudo, a grande maioria delas são somente teorias, sem evidência comprovada.

Dessa forma, recomendamos que não realizem downloads de supostos samples ou demais arquivos referente ao suposto incidente da Oracle, pois atacantes podem utilizar da repercussão do caso para enviar links e arquivos maliciosos.

Seguimos monitorando o caso e trazendo as informações atualizadas.